Inhaltsverzeichnis

WhatsApp-Chats, Online-Banking und sogar die Verbindung zu manchen Webseiten – überall begegnet man dem Prinzip der Ende-zu-Ende-Verschlüsselung. Deine Nachrichten und Daten werden verschlüsselt, ohne, dass Du etwas davon merkst.

Wenn auf einer Website zum Beispiel https:// anstatt http:// vor der URL steht, handelt es sich dabei um die sogenannte SSL/TLS-Verschlüsselung, ein gängiges Beispiel für Ende-zu-Ende-Verschlüsselung. Die Botschaft: Die Verbindung zur Webseite ist sicher, die übertragenen Daten sind verschlüsselt.

Ein weiteres bekanntes Beispiel ist das Online-Banking. Hier kommt ebenfalls eine Form der Ende-zu-Ende-Verschlüsselung zum Einsatz, um die Übertragung sensibler Daten, wie der Kontoinformationen, sicher zu gestalten. Das hilft dabei, dass sensible Informationen nicht in die Hände von Leuten geraten, die sie für böse Zwecke nutzen könnten.

Aber wo dieses Konzept möglicherweise am bekanntesten ist, ist in Messaging-Apps wie WhatsApp. Hier wird die Ende-zu-Ende-Verschlüsselung verwendet, um sicherzustellen, dass Nachrichten, Fotos und Anrufe nur von den Personen gesehen werden können, an die sie auch tatsächlich gesendet wurden.

Das passiert ohne Verschlüsselung

Die Bedeutung der Verschlüsselung liegt in ihrer Fähigkeit, Informationen zu schützen und den Datenschutz zu gewährleisten. Es gibt zahlreiche Beispiele aus der Geschichte, die verdeutlichen, was passieren kann, wenn der Internetverkehr nicht verschlüsselt ist.

Denken wir zum Beispiel an den berüchtigten Fall von Edward Snowden und den Enthüllungen der NSA (National Security Agency) im Jahr 2013. Snowden offenbarte, dass die NSA massenhaft Daten sammelte, indem sie den Internetverkehr von Millionen von Menschen weltweit überwachte. Das war möglich, weil viele der überwachten Kommunikationskanäle nicht verschlüsselt waren oder die verwendete Verschlüsselung kompromittiert werden konnte.

Es gibt auch eine Reihe von Cyberangriffen, bei denen Hacker unverschlüsselte Daten gestohlen haben. Ein prominentes Beispiel ist der Equifax-Hack aus dem Jahr 2017. Hierbei wurden die persönlichen Daten von fast 147 Millionen Menschen gestohlen, darunter Sozialversicherungsnummern, Geburtsdaten und Adressen. Das war zum Teil deshalb möglich, weil einige der Daten, die Equifax gespeichert hatte, nicht ausreichend verschlüsselt waren.

Historie von Ende-Zu-Ende Verschlüsselung

Die Ursprünge der Ende-zu-Ende-Verschlüsselung, wie sie heute verstanden wird, liegen in den 1970er Jahren. Sie ist das Ergebnis des bahnbrechenden Forschungsergebnisses von zwei hellen Köpfen, nämlich Whitfield Diffie und Martin Hellman, die gemeinsam die Grundlagen der Public-Key-Kryptographie entwickelten.

Diffie und Hellman veröffentlichten ihre bahnbrechenden Ideen in einem Papier mit dem Titel “New Directions in Cryptography” im Jahr 1976. Dieses Papier präsentierte die Idee der asymmetrischen Kryptographie, bei der für die Verschlüsselung und Entschlüsselung unterschiedliche Schlüssel verwendet werden. Diese Technologie ermöglicht die sichere Kommunikation zwischen zwei Parteien, ohne dass sie sich zuvor auf einen gemeinsamen Schlüssel einigen müssen.

Die erste praktische Anwendung dieser neuen Kryptographietechnik fand in der E-Mail-Verschlüsselung statt, insbesondere durch das Pretty Good Privacy (PGP) System, das 1991 von Phil Zimmermann entwickelt wurde. PGP nutzte die Public-Key-Kryptographie, um die E-Mail-Kommunikation sicherer zu gestalten, indem es sicherstellte, dass nur der beabsichtigte Empfänger die Nachricht lesen konnte.

Funktionsweise

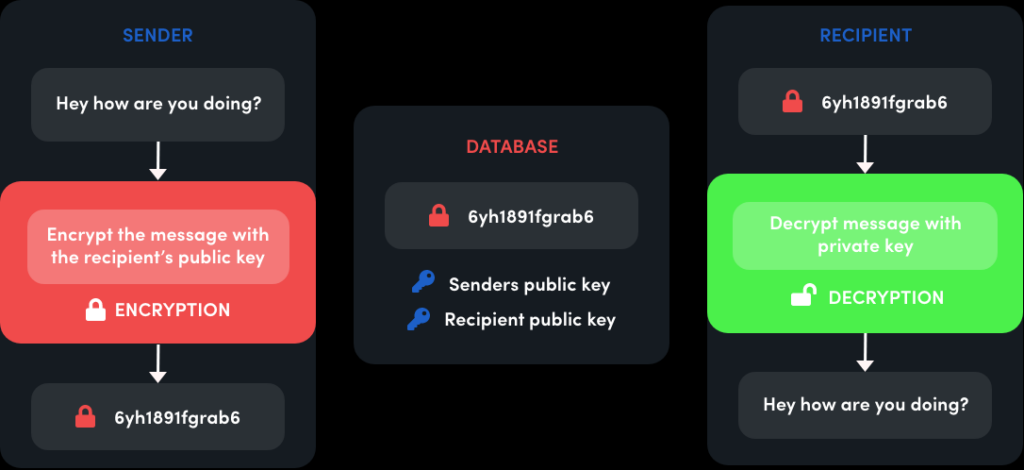

Die Funktionsweise der Ende-zu-Ende-Verschlüsselung kann am besten anhand eines Beispiels erläutert werden. Nehmen wir an, es gibt zwei Personen, Alice und Bob, die sicher miteinander kommunizieren möchten.

Schlüsselerzeugung

Zunächst generiert jeder von ihnen ein Paar von Schlüsseln: einen öffentlichen Schlüssel und einen privaten Schlüssel. Diese Schlüssel sind mathematisch miteinander verknüpft. Der öffentliche Schlüssel kann frei verteilt werden, während der private Schlüssel geheim gehalten werden muss. Ein öffentlicher Schlüssel könnte so aussehen: 30819f300d06092a864886f70d010101050003818d .., und der dazugehörige private Schlüssel so: 4c3a3494aaa6f44181b7e4f8b20a7b3966f1676b8a5b2b5f.

Nachrichtenverschlüsselung

Wenn Alice Bob eine Nachricht senden möchte, verwendet sie Bobs öffentlichen Schlüssel, um die Nachricht zu verschlüsseln. Die verschlüsselte Nachricht könnte dann etwa so aussehen: “85e813540f0ab405”.

Nachrichtenentschlüsselung

Bob empfängt die verschlüsselte Nachricht. Da er seinen eigenen privaten Schlüssel besitzt, kann er die Nachricht entschlüsseln und den ursprünglichen Text lesen.

Es ist wichtig zu beachten, dass nur Bobs privater Schlüssel die Nachricht entschlüsseln kann, die mit Bobs öffentlichem Schlüssel verschlüsselt wurde. Selbst wenn jemand anders Zugang zu Bobs öffentlichem Schlüssel und der verschlüsselten Nachricht hat, kann diese Person die Nachricht ohne den privaten Schlüssel nicht lesen.

WhatsApp & Web: So prüft man Verschlüsselung

Die Gewissheit, dass die eigene Kommunikation ordnungsgemäß verschlüsselt ist, ist ein wichtiger Aspekt der digitalen Sicherheit. Bei WhatsApp zum Beispiel kann man sicherstellen, dass die Ende-zu-Ende-Verschlüsselung in Kraft ist, indem man die Sicherheitsbenachrichtigungen aktiviert. Diese Funktion informiert darüber, wenn der Verschlüsselungscode eines Kontakts geändert wurde. Dies geschieht normalerweise, wenn jemand ein neues Telefon bekommt oder WhatsApp neu installiert.

Um die Sicherheitsbenachrichtigungen zu aktivieren, geht man in die Einstellungen, dann auf Account, danach auf Sicherheit und aktiviert dann die Schaltfläche für die Sicherheitsbenachrichtigungen. Sobald diese aktiviert sind, wird eine Benachrichtigung angezeigt, wenn sich der Sicherheitsschlüssel eines Kontakts ändert. Darüber hinaus kann man die Verschlüsselung eines einzelnen Chats auch überprüfen, indem man auf den Namen des Kontakts oder der Gruppe klickt und dann auf Verschlüsselung tippt.

Im Bereich der Web-Browser, wie Chrome, gibt es eine einfache Möglichkeit, zu überprüfen, ob eine Website eine sichere Verbindung verwendet. Achten Sie auf das Vorhandensein von “https://” am Anfang der URL in der Adressleiste des Browsers. Das “s” am Ende von “http” steht für “secure” und zeigt an, dass die Verbindung zur Website durch das SSL/TLS-Protokoll gesichert ist. Außerdem zeigt der Browser oft ein kleines Schloss-Symbol in der Adressleiste an, wenn eine sichere Verbindung hergestellt ist. Indem man auf dieses Schloss-Symbol klickt, kann man weitere Informationen über die Sicherheit der Verbindung erhalten.

Es ist immer eine gute Idee, auf diese Zeichen zu achten und nur Websites zu verwenden, die eine sichere Verbindung anbieten, insbesondere wenn man persönliche Informationen eingeben oder übertragen muss.

Die Mathematik: RSA, ECC & Einwegfunktionen

Ende-zu-Ende-Verschlüsselung basiert auf verschiedenen mathematischen Prinzipien und Algorithmen. Im Kern steht die Idee der asymmetrischen Kryptographie, die auf der Verwendung von zwei verschiedenen Schlüsseln basiert – einem öffentlichen Schlüssel zum Verschlüsseln der Nachricht und einem privaten Schlüssel zum Entschlüsseln der Nachricht.

Ein grundlegendes mathematisches Prinzip, auf dem die asymmetrische Kryptographie basiert, ist die Faktorisierung großer Primzahlen. Dies ist der Schlüssel zur Funktionsweise des RSA (Rivest-Shamir-Adleman) Algorithmus, einer der ältesten und bekanntesten Methoden der asymmetrischen Kryptographie. Die Sicherheit des RSA-Algorithmus beruht auf der Schwierigkeit, große Zahlen in ihre Primfaktoren zu zerlegen.

Ein weiteres wichtiges mathematisches Konzept in der asymmetrischen Kryptographie ist das Problem des diskreten Logarithmus. Bei diesem Problem geht es darum, die Potenz zu finden, zu der eine gegebene Basis erhoben werden muss, um eine bestimmte Zahl in einem endlichen Feld zu erreichen. Dieses Prinzip wird in Algorithmen wie dem Diffie-Hellman-Schlüsselaustausch und dem Elliptic Curve Cryptography (ECC) verwendet.

Es ist auch wichtig zu erwähnen, dass das Prinzip der Einwegfunktionen, bei denen eine Funktion leicht in eine Richtung berechnet werden kann, aber extrem schwierig in die andere Richtung, eine zentrale Rolle in der Kryptographie und der Ende-zu-Ende-Verschlüsselung spielt. Beispielsweise ist es einfach, zwei Primzahlen zu multiplizieren, um ein Produkt zu erhalten, aber es ist extrem schwierig, den Prozess umzukehren und die ursprünglichen Primzahlen zu finden, wenn nur das Produkt bekannt ist.